Google Chrome 零日漏洞修复

关键要点

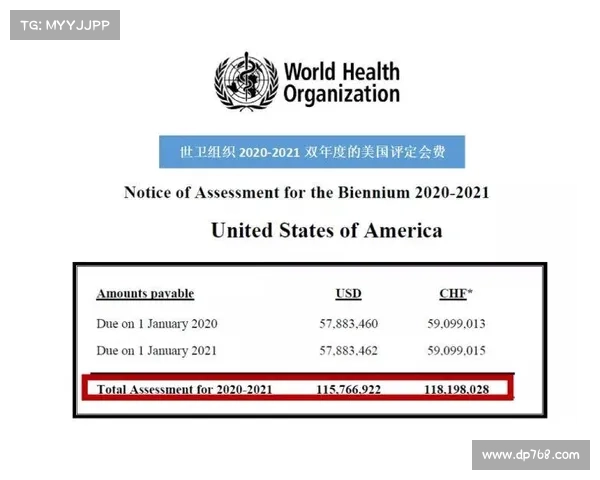

漏洞概述:Google Chrome 和 ChromeOS 的零日漏洞已被修复,攻击者可以通过该漏洞绕过沙盒安全措施并执行远程代码。漏洞编号:该漏洞被跟踪为 CVE20236345。补丁信息:影响 Chrome 版本在 11906045199 之前的用户,Google 强调此漏洞的严重性。Google 针对一个在野外被利用的零日漏洞发布了修补程序,该漏洞与其 Chrome 浏览器及 ChromeOS 软件有关。该缺陷可让攻击者通过破坏浏览器的渲染过程,绕过沙盒安全措施,从而执行远程代码或访问敏感数据。

根据 Google 的评估,该漏洞的严重性评级为高,实际存在的整数溢出漏洞位于 Chrome 的开源 2D 图形库 Skia 中。目前,Google 暂时不公开漏洞的技术细节,直至大多数用户和使用 Chromium 浏览器引擎的厂商完成修复。

该补丁已影响到 Chrome 版本在 11906045199 之前的版本,并且也是 Google 于周二发布的七个安全 更新之一。

Google 安全公告指出:“Google 知道 CVE20236345 的漏洞在野外存在。”

沙盒逃逸的潜在风险

Skia 漏洞的特点是整数溢出,这使未修补软件容易受到“远程攻击者通过损坏渲染器进程来潜在进行沙盒逃逸的可能性。”

涉及利用沙盒逃逸的攻击,允许对手“突破安全或隔离的环境沙盒攻击者可以利用沙盒逃逸在主机系统上执行恶意代码、访问敏感数据或造成其他类型的危害。”详细信息可参考 NordVPN 的描述。

修复的其他高严重性漏洞

Google 的安全公告还包含了其他高严重性的修复漏洞,包括:

漏洞编号描述CVE20236348拼写检查中的类型混淆CVE20236347Mojo 中的使用后释放CVE20236346WebAudio 中的使用后释放CVE20236350libavif 中的越界内存访问CVE20236351libavif 中的使用后释放此公告是今年影响 Google 受欢迎的网页浏览器 的最新 零日漏洞。

机场推荐clash此外,该公司在九月份已修复了另一个零日漏洞 CVE20235217,其被描述为 libvpx 免费编解码库中 vp8 编码的堆缓冲区溢出,允许远程攻击者通过精心设计的 HTML 页面来潜在地利用堆损坏。